Наши на RuCTF. Отчет о поездке в Екатеринбург от Сергея

Всероссийские соревнования по информационной безопасности(RuCTF) проводятся в два этапа:1) Заочный тур – тасковое соревнование, которое определяет участников очного тура.2) Очный тур – классический ctf, который представляет собой уязвимые сервисы с проверяющей системой.Восьмого марта стартовал первый тур, в котором приняло участие 218 команд. По результатам рейтинга наша команда «Honeypot» заняла 11 место и прошла во второй тур. Через некоторое время от организаторов пришло официальное письмо с приглашением и предложением организовать свое мероприятие на базе их университета. Собравшись всей командой, мы приняли решение провести тасковый «Honeypot CTF» перед основными соревнованиями. Нам нужно было за две недели придумать задания и рейтинговую систему. Предстояло много работы. Перед отъездом возникли некоторые трудности, из-за того, что финансирование смогла получить только половина команды, остальным участникам пришлось ехать за свой счет. Однако 18 апреля команда полным составом отправилась на соревнования.Время в дороге до Екатеринбурга пролетело незаметно, ибо все были заняты делами: кто-то придумывал задания для «Honeypot CTF», кто-то дописывал рейтинговую систему, кто-то изучал сервисы с прошлого «RuCTF».

После прибытия в город, мы сразу отправились в гостиницу. Оставалось всего несколько часов до официального приветствия команд финалистов. Мы проживали в гостинице на краю города, в экологически чистом районе. В 9:00 мы отъехали от гостиницы на специально выделенном автобусе, дорога до университета заняла около часа. После прибытия нас направили в актовый зал, где прошла официальная часть. Спустя некоторое время началось чтение докладов, где выступали сотрудники таких компаний как «Yandex», «Positive technology», но больше всего запомнился профессор техасского университета Phillip Aldridge, который рассказал о значимости информационной безопасности в современном мире.

В 20:30 мы отправились в гостиницу, где нас ожидала нелегкая работа, ведь нам предстояло за ночь подготовить все, что мы не успели для «Honeypot CTF».

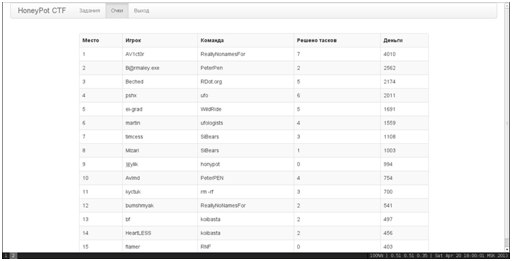

На следующий день сразу после приезда в университет мы отправились в выделенную нам аудиторию, для тестирования нашей рейтинговой системы. В 16:00 мы запустили в аудиторию 15 участников. Соревнования прошли без накладок, а победителем стал участник из НИЯУ МИФИ с ником «AVIKTOR», который получил в подарок от нашей команды клавиатуру и шредер.

Прибыв в гостиницу, мы сразу отправились отдыхать, ведь завтра предстоял очень сложный день – основные соревнования. Наутро, набравшись сил, мы отправились в университет, где для нашей команды уже подготовили стол. Командам было дано время для настройки оборудования. В 10:00 организаторы раздали командам USB-носители, на которых был образ системы. Ото всюду сразу же послышались крики - «Черт, DOS!». Но оказалось, что организаторы просто решили немного подшутить. Поправив загрузчик мы попали в привычную Ubuntu. Каждый сразу же выбрал себе сервис и начал искать в нем уязвимости. Спустя некоторое время была найдена уязвимость в сервисе на ruby, но ее было очень сложно поэксплуатировать, и эксплоит был написан только за час до конца игры. Немного не хватило времени чтобы найти уязвимость в сервисе на php. За час до конца игры мы успели вытащить 200 флагов. Мы не знали, как показали под конец себя другие команды, потому что scoreboard был заморожен за час до финиша.

Пообщавшись с другими участниками мы узнали, что ни одна из них не нашла больше одной уязвимости. В 20:30 участники вместе с организаторами отправились в развлекательный комплекс «Луна» на турнир по боулингу, где наша команда заняла второе место.

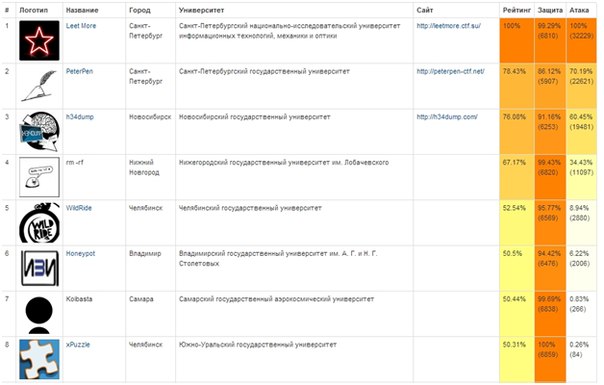

На следующий день было награждение и «разбор полетов». По результатам соревнований наша команда заняла 6е место.

После закрытия соревнований у нас оставалось несколько часов, чтобы погулять по городу и осмотреть достопримечательности.

Вечером мы отправились домой.

Сергей Лучинкин, команда Honeypot